Comment fonctionnent le pare-feu et l'anti virus ?

Le Web offre aux pirates un terrain de jeu sans frontières.

L'internaute risque gros !

Interview virtuelle de Messieurs Pare-feu et Antivirus, anges gardiens du PC.

Vous faites la même chose c'est-à-dire protéger l'ordinateur contre les dangers d'Internet ? Non ?

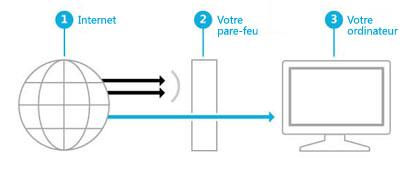

Monsieur Pare-feu : Pas tout à fait. En fait, on se partage le travail. Osons une analogie médicale. Un masque et des gants permettent de se protéger contre les microbes, mais ces filtres ne les arrêtent pas tous. Quand on est contaminé, une deuxième ligne de défense veille à l'intérieur de l'organisme, ce sont les anticorps. Disséminés dans tout l'organisme, ils empêchent les microbes de se propager. Dans un PC, c'est exactement le même schéma. La première ligne de défense, c'est moi, le pare-feu. Je suis une barrière filtrante placée entre l'ordinateur et le réseau Internet. Quand, malgré mes efforts, l'ordinateur est infecté, c'est l'antivirus qui prend le relais.

Monsieur Antivirus : Oui, je surveille l'intérieur de l'ordinateur, je repère les virus et je les place en quarantaine. Quand c'est possible, je les détruis. Toute cette vermine n'arrive pas seulement par Internet. Je surveille aussi les autres sources potentielles comme les clés USB et les CD-Rom, sur lesquels peuvent traîner des logiciels malveillants.

Quel est votre secret pour neutraliser les menaces ?

Monsieur Pare-feu : Je surveille les tuyaux d'Internet, les fameux ports d'entrée. Je les ferme tous, sauf ceux qui sont utiles à l'échange de messages électroniques, à la consultation des sites Web, au chat et quelques autres. Et ces ports laissés ouverts, je les surveille attentivement, à la recherche du moindre signe extérieur de mauvaises intentions. Les informations arrivent sous la forme de paquets séparés. Si un paquet paraît suspect, je scrute son passeport, je l'interroge sur son séjour. Puis, j'observe les paquets suivants envoyés par le même expéditeur. Parfois, je devine une attaque. Alors, je bloque tous les paquets de l'expéditeur. En revanche, si le paquet me paraît normal, j'ouvre la barrière. Surtout s'il est attendu par un logiciel. Certaines menaces déjouent ma surveillance à l'entrée du PC. J'essaie dans ce cas de les coincer à la sortie, lorsqu'ils tentent de s'évader avec leur butin.

Monsieur Antivirus : Quand les paquets arrivent sur le PC, leur contenu est déchargé dans la mémoire de l'ordinateur. Je patrouille justement dans cette zone. J'ai en main des portraits-robots précis des logiciels malveillants. Grâce à ces fiches signalétiques, je les repère dès qu'ils passent à l'action. Certains logiciels malveillants sont très habiles puisqu'ils changent d'apparence en permanence. Ce sont les ' virus polymorphes '. Leur portrait-robot ne me sert à rien, je parviens à les coincer en observant leur comportement. S'ils tentent de modifier un programme, par exemple, c'est très suspect. Evidemment, parfois, je me trompe et j'arrête des logiciels innocents.

Que risque-t-on, si l'on ne vous installe pas ?

Monsieur Antivirus : Un effacement complet du disque dur, une destruction de Windows ! Ce sont les deux plus grosses menaces. Vous risquez aussi de perdre des amis : certains virus s'envoient par courriels à tous vos correspondants.

Monsieur Pare-feu : Sans moi, on peut se faire voler des informations. Dans le pire des cas, un numéro de carte bancaire. Votre PC peut se transformer en ' zombie ', une sorte d'automate, programmé à distance par un pirate qui lance des attaques massives sur Internet. Vous risquez aussi d'être espionné. En effet, un pirate peut lire les textes que vous tapez, voir les images filmées par votre webcam. Sans pare-feu, la porte est grande ouverte : avec beaucoup de savoir-faire et quelques logiciels spécialisés, un pirate peut voir beaucoup de choses et même modifier vos fichiers à loisir.

Etes-vous efficaces à 100 % tous les deux ?

Monsieur Antivirus : Pour ma part, je neutralise 99 % des logiciels malveillants, mais pas 100 %. C'est déjà un excellent résultat : mes collègues les moins doués n'arrêtent même pas 70 % des menaces. Je tiens cette information d'experts en sécurité, qui ont testé les antivirus les plus répandus et publié leurs résultats sur le site www.av-comparatives.org

.

Monsieur Pare-feu : Je n'arrête pas non plus toutes les attaques. La forteresse logicielle que j'érige a des failles, des erreurs que des pirates pourraient exploiter. Je les colmate dès qu'on me les signale, mais il en reste toujours. Heureusement, un pirate a peu de chances d'en découvrir. En réalité, le danger vient surtout de l'utilisateur. Quand je leur demande :

' Dois-je laisser ce logiciel accéder à Internet ? ', certains utilisateurs répondent sans réfléchir. Résultat : ils ouvrent parfois la porte à un pirate.

Les pirates sont créatifs, ils imaginent de nouvelles menaces en permanence. Comment suivre leur rythme ?

Monsieur Antivirus : Il n'y a qu'une solution, mettre à jour les portraits-robots des virus. Quand un nouveau virus est détecté, quelques heures plus tard, sa fiche descriptive est prête. Avec la marche à suivre pour le neutraliser. J'ai besoin de me connecter à Internet chaque jour pour télécharger les définitions des nouveaux virus. C'est impératif.

Monsieur Pare-feu : En ce qui me concerne, c'est la même chose : il faut télécharger les mises à jour, pas forcément quotidiennement, mais très régulièrement.

Vous êtes parfois agaçants !

Monsieur Antivirus : C'est vrai. Je ralentis l'ordinateur et je passe ma vie à télécharger des mises à jour. Croyez bien que j'en suis désolé, mais pour assurer votre sécurité, je ne vois aucune autre solution.

Monsieur Pare-feu : Je suis casse-pieds, c'est sûr. Je lance des alertes à tort et à travers. J'empêche certains logiciels d'accéder à Internet. Dans les réseaux domestiques, j'empêche les ordinateurs de communiquer entre eux. Pour lever ces blocages, il faut m'apprivoiser. Comprendre mon fonctionnement. Je ne cherche pas à vous compliquer la vie ! Je suis juste excessivement prudent...

Premiers virus

Dans les années 1960 apparaissent de petits programmes nuisibles. Ils se multiplient très vite, ce qui leur vaut le nom de rabbits (lapins), et monopolisent le temps de calcul de l'ordinateur, l'empêchant de fonctionner. A la différence des virus, ils sont incapables de sauter d'un ordinateur à l'autre.

C'est en 1972 qu'est réalisé le premier virus informatique. Creeper, tel est son nom, peut infecter d'autres machines, mais il demeure un virus de laboratoire. Le premier virus ' sauvage ' daterait de 1982 : Elk Cloner attaquait les ordinateurs Apple II. Le premier virus ciblant les PC apparaît en 1986 : (c) Brain se propage sur disquettes. Il faut attendre 1988 pour observer le premier virus circulant grâce à Internet : Morris Worm.

Qu'est-ce que c'est ?

Logiciel malveillant

Petit programme nuisible qui perturbe le fonctionnement des ordinateurs. On distingue plusieurs familles de logiciels malveillants. Les virus, les vers, les chevaux de Troie, les logiciels espions en sont des exemples.

Port

Porte d'entrée de l'ordinateur qui ouvre sur un réseau, Internet par exemple. Chaque port est spécialisé dans un certain type de communication. Citons le port 110 dédié à la réception des courriels ; le port 80 spécialisé dans la navigation Web ; le port 21 pour l'envoi de fichiers (FTP).