Le trojan Zombie Invasion est conçu pour infiltrer les systèmes, les transformer en machines contrôlées à distance et les utiliser dans des réseaux de botnets. Voici une analyse plus approfondie de son fonctionnement technique et des moyens de se protéger.

1. Mécanisme d’Infection du Virus Zombie Invasion

Ce malware suit plusieurs étapes d’infection :

Injection initiale : L’utilisateur télécharge un fichier infecté (logiciel piraté, document piégé, lien malveillant).

Exécution silencieuse : Une fois ouvert, le trojan installe un keylogger ou un programme d’accès distant (RAT).

Connexion au serveur C2 (Command & Control) : L’ordinateur infecté envoie ses données au hacker via un serveur centralisé.

Transformation en bot : L’appareil devient un “zombie”, exécutant les ordres de l’attaquant à distance.

Propagation : Le malware tente d’infecter d’autres machines sur le même réseau ou via des supports externes (clé USB, email).

Ce processus permet aux cybercriminels de prendre le contrôle de milliers de machines et de les exploiter à des fins malveillantes.

2. Objectifs et Utilisation du Malware

Zombie Invasion est principalement utilisé pour :

Créer un botnet : Réseau de machines zombies utilisé pour des attaques DDoS.

Voler des informations : Collecte de mots de passe, numéros de carte bancaire et fichiers sensibles.

Minage de cryptomonnaie : Exploitation des ressources de l’ordinateur pour miner des cryptos sans autorisation.

Diffuser d’autres malwares : Infection en cascade de réseaux entiers.

Espionnage : Surveillance de l’activité des victimes grâce à des enregistreurs de frappe et accès aux webcams.

La sophistication de ce trojan le rend difficile à détecter immédiatement.

3. Signes d’une Infection par Zombie Invasion

Voici les symptômes courants d’une infection :

Ralentissement du système : L’ordinateur devient anormalement lent.

Utilisation excessive des ressources : CPU et RAM sont surchargés, même sans activité.

Activité réseau inhabituelle : Connexions vers des adresses IP inconnues.

Programmes inconnus en arrière-plan : Apparition de processus non reconnus dans le gestionnaire des tâches.

Blocage des mises à jour de sécurité : Le malware tente de désactiver les antivirus et pare-feu.

Si plusieurs de ces signes sont détectés, une analyse complète est nécessaire.

4. Stratégies de Protection et Éradication

Pour éviter ou éliminer une infection par Zombie Invasion, voici les actions essentielles : ✅ Installation d’un antivirus performant : Utiliser un logiciel de cybersécurité reconnu. ✅ Mise à jour régulière du système : Garder les logiciels et le système d’exploitation à jour. ✅ Éviter les sources de téléchargement douteuses : Ne jamais ouvrir de fichiers suspects. ✅ Surveillance du trafic réseau : Utiliser un pare-feu et des outils d’analyse réseau. ✅ Suppression en mode sans échec : En cas d’infection, démarrer en mode sans échec et exécuter une analyse antivirus avancée. ✅ Restauration système : Si l’infection est trop profonde, restaurer un point de sauvegarde sécurisé.

Conclusion

Le trojan Zombie Invasion est une menace sérieuse qui exploite les failles de sécurité des systèmes informatiques. La vigilance numérique est essentielle pour éviter de tomber dans les pièges des cyberattaques et garantir la protection des données personnelles.

Explications Pour Supprimer Gratuitement Virus Zombie Invasion et Solutions Pour Garder Votre PC Sans Virus, Trojan, Malware, Adware, Tracking Cookies

Pendant la procédure de Suppression de Virus Zombie Invasion, Vous serez amené à redémarrer plusieurs fois Votre PC, Pensez à mettre cette page dans vos favoris pour la retrouver facilement : https://www.pcsansvirus.com/pages/supprimer-zombie-invasion.html

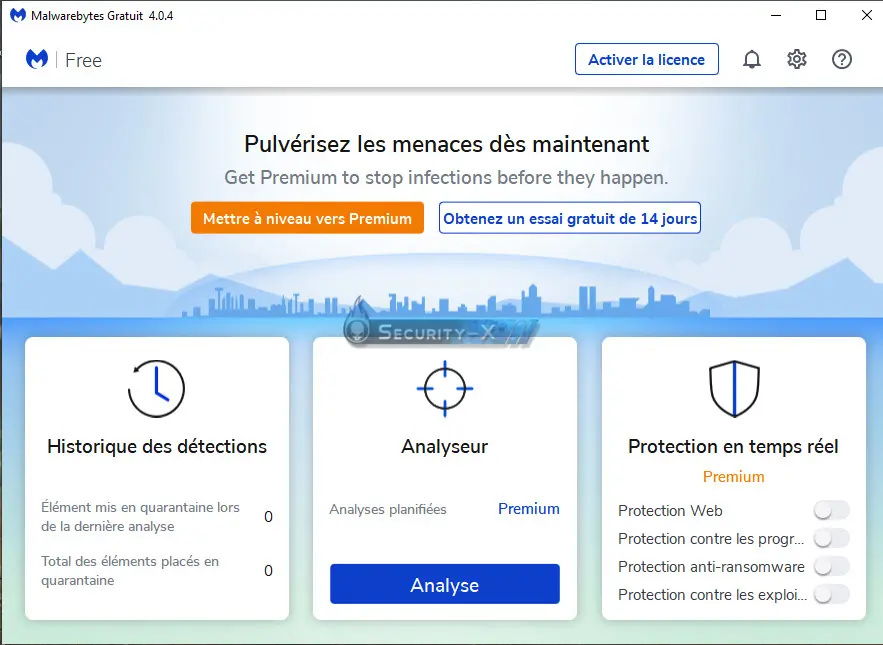

Éliminer Virus Zombie Invasion de votre PC avec Malwarebytes Anti-Malware

Telecharger Malwarebytes Anti-Malware et éliminer les Malwares, Spywares, Adwares, Tracking Cookies Gratuitement

Malwarebytes est un logiciel gratuit destiné à protéger les ordinateurs équipés du système d’exploitation Windows. Les PC sont en permanence menacés par des tas de programmes malveillants qui rodent sur internet et qui attendent la première occasion pour infiltrer votre système dans le but de l’infecter ou d’y récolter vos informations personnelles et même confidentielles. C’est justement pour combattre ces virus informatiques que Malwarebytes intervient. En effet, il permet d’éviter les risques d’infection par les virus, les vers, les chevaux de Troie, les rootkits, les numéroteurs, les logiciels espions et autres programmes malveillants qui sont en constante évolution et de plus en plus difficiles à détecter et à supprimer, Cette version de Malwarebyte est une compilation d’un certain nombre de nouvelles technologies qui sont conçues pour détecter rapidement, détruire et empêcher ces programmes malveillants de faire des dégâts dans votre ordinateur, Malwarebytes surveille tous les processus et arrête les processus dangereux avant même qu’ils aient eu le temps de commencer. La protection en temps réel du module utilise l'analyse heuristique qui surveille votre système pour le maintenir en bon fonctionnement. Enfin, Malwarebytes dispose d’un centre de menaces qui vous permet d’être tenu à jour avec les dernières menaces qui circulent sur le web.

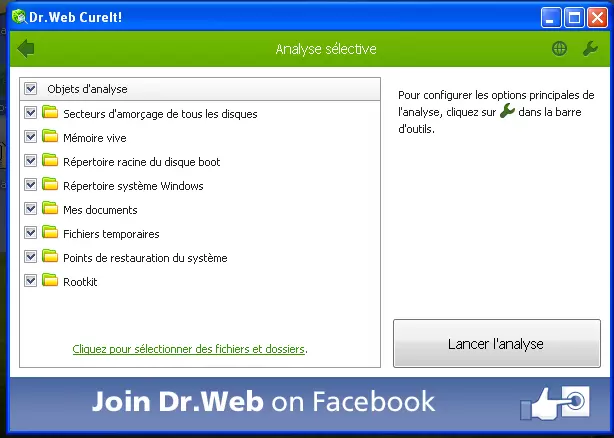

Supprimer Virus Zombie Invasion de votre Ordinateur avec Antivirus en Ligne Gratuit Dr.Web CureIT

Solutions gratuites pour détecter les Virus Trojan, Malware, Adware, Tracking Cookies et les éliminer de votre Odinateur Windows

Dr.Web CureIT permet d’examiner votre ordinateur pour détecter d’éventuelles infections par des virus ou des spywares. Le logiciel ne nécessite aucune installation, il peut donc être facilement transporté sur clé USB. L’application est capable d’identifier plus d’une vingtaine de formes de contamination, qu’il s’agisse de vers transmis par e-mail, chevaux de Troie, virus liés à Office, robots espions ou encore extorsion de mots de passe, par exemple.

Avant de lancez l'AntiVirus Dr Web CureIt en ligne, n'oubliez pas de bien le Configurer comme l'image ci-dessous.

Merci pour le partage sur les réseaux sociaux.